Die Wissenschaft der Cyberrisiko-Ausbreitung und finanziellen Auswirkung

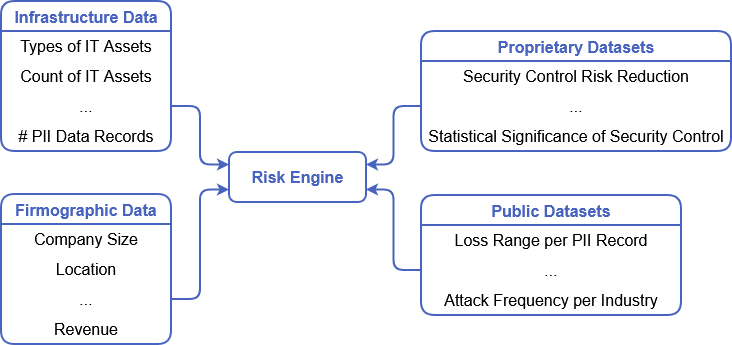

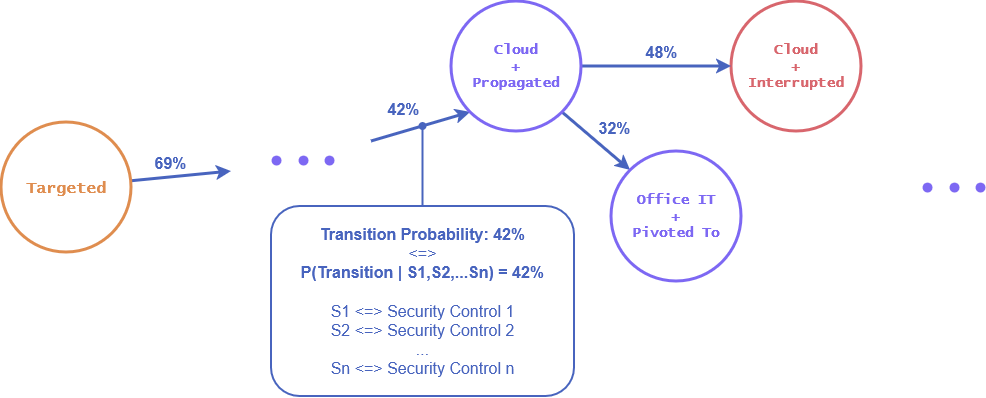

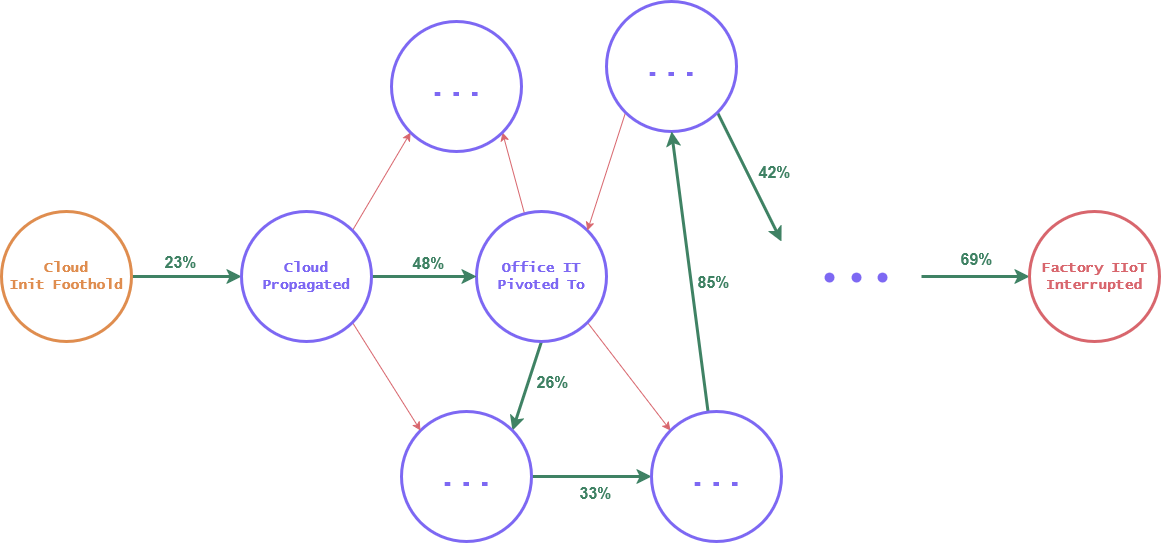

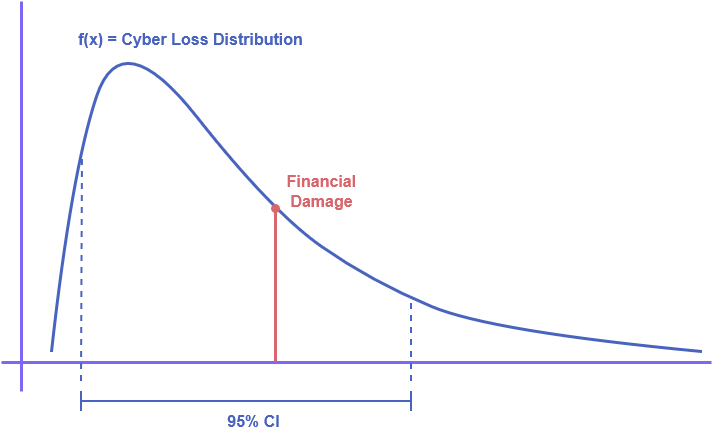

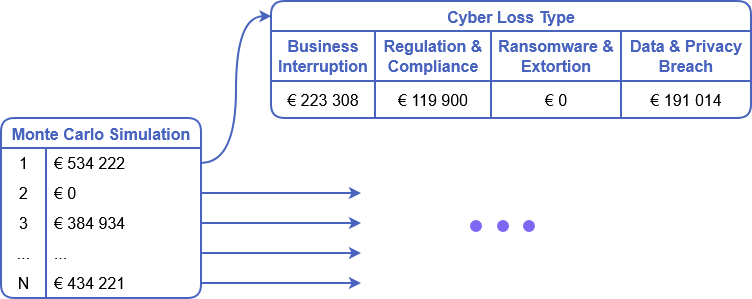

Verstehen Sie, wie unser Algorithmus funktioniert, um statisches Scoring hinter sich zu lassen. Vulc verwendet stochastische Modellierung und fortschrittliche Angriffspfad-Simulationen, um abzubilden, wie sich Cyberrisiken kaskadenartig durch Ihre Infrastruktur ausbreiten — und quantifiziert Ihre Risiko mit versicherungsmathematischer Präzision.

Anmeldung